モデル コンテキスト プロトコル (MCP) エコシステムは爆発的に拡大しています。わずか数週間で、Docker MCP カタログのプル数は1 万回を超え、開発者が MCP サーバーを実行するための安全な方法に飢えていることを裏付けています。本日、強化された検出機能や新しいオープン送信プロセスなど、Docker MCP カタログのメジャー アップデートを共有できることを嬉しく思います。すでに何百人もの開発者が Docker を通じて MCP サーバーを公開することを要求しており、 コンテナ化された MCP サーバー を安全な AI ツール配布の標準にするという使命を加速させています。

MCPサーバーの急速な採用は、重大な問題も浮き彫りにしています - npxまたはuvxコマンドを介してそれらを実行する現在の慣行は、依存関係管理の摩擦は言うまでもなく、完全なホストアクセスを持つ未検証のコードにシステムをさらします。この投稿では、Docker が MCP エコシステムに投資している理由を説明し、新しいカタログ機能を紹介し、AI アプリケーションのより安全な基盤の構築にどのように貢献できるかを共有します。

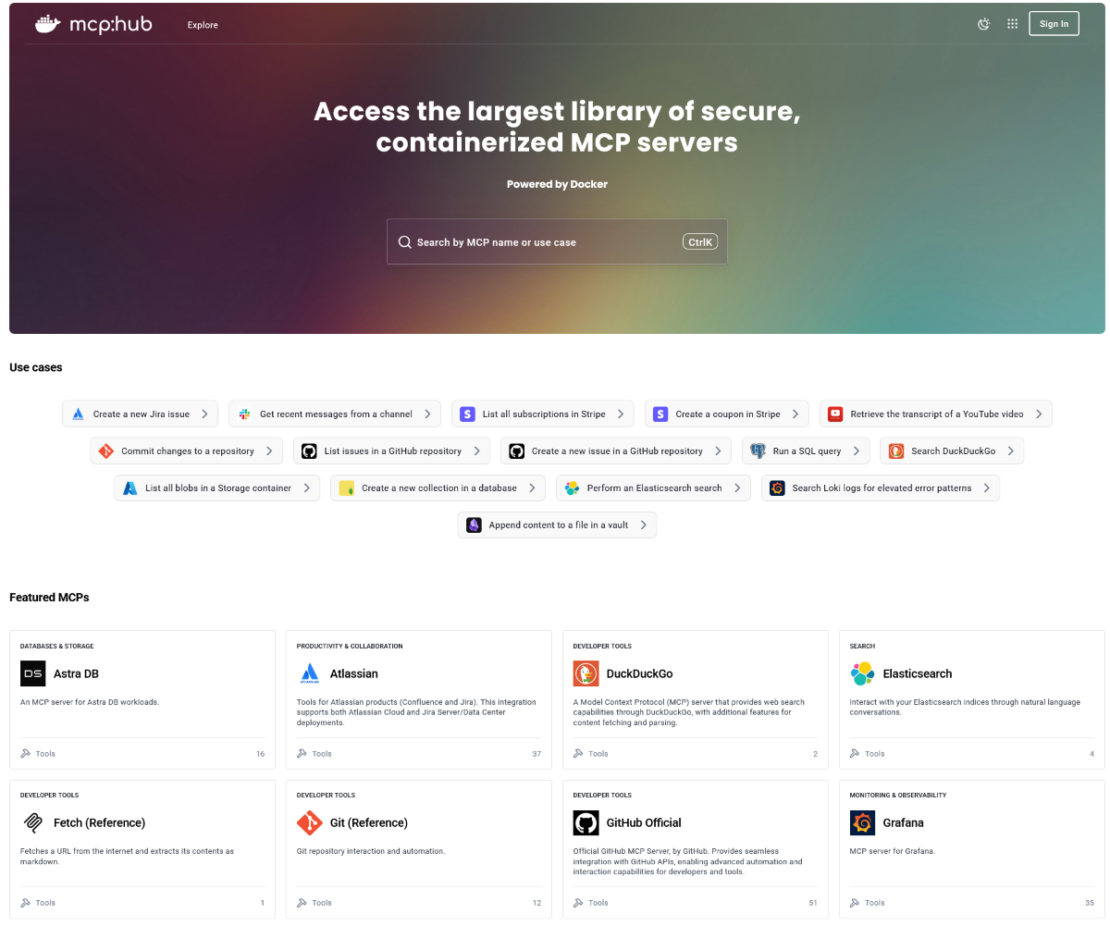

図 1: 新しい Docker MCP カタログは、見つけやすくするために構築されています。

Docker が MCP カタログを作成する理由

MCP ディストリビューションのセキュリティ問題

開発者が npx -y @untrusted/mcp-server や uvx some-mcp-tool を実行するたびに、セキュリティよりも利便性という危険なトレードオフをしていることになります。これらのコマンドは、ホストシステム上で任意のコードを直接実行し、以下へのフルアクセスを実現します。

- ファイルシステム全体

- ネットワーク接続

- 環境変数とシークレット

- システムリソース

一部の MCP クライアントでは、環境変数へのアクセスが制限されていますが、それも普遍的な方法ではありません。これでは持続可能ではありません。MCPが実験から本番環境に移行するにつれて、根本的に異なるアプローチが必要になります。

Dockerのユニークな位置

Dockerは、クラウドネイティブアプリケーションのこれらの問題を解決するために10年以上を費やしてきました。私たちは、開発者が何十億ものコンテナを本番環境で実行するために頼りにしているインフラストラクチャ、ツール、信頼性を構築してきました。現在、私たちはこれらの同じ原則をMCPエコシステムに適用しています。

カタログからMCPサーバーを実行すると、次のものが得られます。

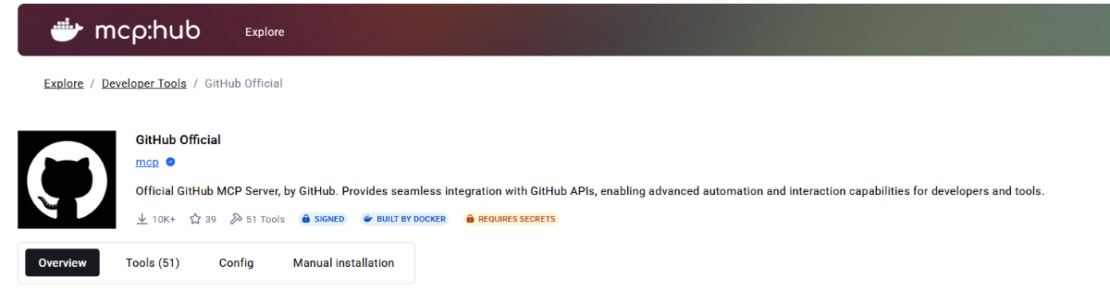

- イメージが改ざんされていないことを確認する暗号化署名

- ソフトウェア部品表(SBOM)は、 すべてのコンポーネントを文書化しています

- ホストシステムからの完全な分離

- サーバーが実際に必要とするものだけへのアクセスを制御

これは、開発者の生活を困難にするのではなく、セキュリティを最も抵抗の少ない道にすることです。

拡張されたMCPカタログのご紹介

MCP ディスカバリーのための設計

MCP カタログは、よりアクセスしやすく、操作しやすいように再考されました。以前と同様に、Docker Hub と Docker Desktop の MCP Toolkit から MCP カタログにアクセスすることも、 MCP カタログに直接アクセスすることもできます。一般的なコンテナイメージのリストにとどまらず、AIアプリケーションに適したMCPサーバーをすばやく見つけるのに役立つ機能を構築しました。

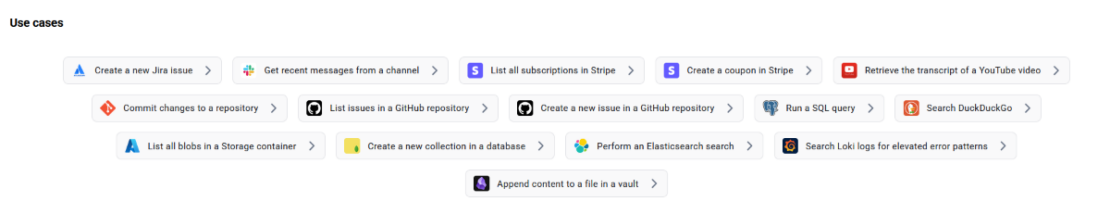

ユースケース別に閲覧する: MCP サーバーは、実際の機能によって整理されています。

- データ統合(データベース、API、ファイルシステム)

- 開発ツール (IDE、コード分析、テスト)

- コミュニケーション(メール、Slack、メッセージングプラットフォーム)

- 生産性(タスク管理、カレンダー、メモ取り)

- アナリティクス(データ処理、可視化、レポーティング)

拡張検索: 名前だけでなく、機能、ツール、GitHub タグ、カテゴリでサーバーを検索します。

セキュリティの透明性: すべてのカタログ エントリは、Docker ビルド (透過的なビルド署名と検証を使用) か、コミュニティビルド (パブリッシャーによってコンテナ化および保守) されているかを明確に示しています。

図 2:ユースケース別のMCPサーバーを検出します。

MCPサーバーの分類方法:Dockerによって構築されているか、コミュニティによって構築されているか

Dockerで構築されたサーバー:「Built by Docker」と表示されている場合は、完全なセキュリティ処理を受けています。ビルドパイプライン全体を制御し、暗号化署名、SBOM、来歴証明、および継続的な脆弱性スキャンを提供します。

コミュニティビルドサーバー: これらのサーバーは、開発者によって Docker イメージとしてパッケージ化されています。私たちは彼らのビルドプロセスを制御していませんが、コンテナの分離は依然として有益であり、これは直接実行よりも大幅にセキュリティが向上しています。

Dockerで構築されたサーバーはセキュリティのゴールドスタンダードであり、コミュニティで構築されたサーバーは、開発者の要求に合わせて迅速に拡張できることを保証します。開発者は、コミュニティが構築したサーバーを提出した後で考えを変え、Docker で構築されたサーバーとして再提出することを選択できます。

図 3:Built by Docker MCP Serverの例。

MCPサーバーへの提出を受け付けています:安全なMCP運動に参加しましょう

本日より、コミュニティへの投稿プロセスを開始します。個人の開発者であろうとエンタープライズチームであろうと、Docker MCP カタログで MCP サーバーを取り上げることができます。カタログを通じて公開することで、MCPサーバーを配布するだけでなく、エコシステム全体の新しいセキュリティ基準を確立すると同時に、Docker HubやDocker Desktopを介してすでにDockerを使用している何百万人もの開発者がMCPツールを利用できるようになります。コンテナ化されたサーバーがソリューションの一部となり、本番環境に対応したAIツールがセキュリティに妥協する必要がないことを実証します。

MCP サーバーの提出方法

- サーバーのコンテナ化 – MCP サーバーを Docker イメージとしてパッケージ化します

- GitHub 経由で送信 – github.com/docker/mcp-registry でプルリクエストを作成します

- 階層を選択 – Dockerビルド(ビルドを処理)またはコミュニティビルド(ビルドして保守する)を選択します

私たちは、迅速で透明性のあるレビュープロセスに取り組んでいます。セキュリティガイドラインに準拠した高品質のMCPサーバーは迅速に公開され、Dockerの 20+ million開発者コミュニティに到達するのに役立ちます。

ClickHouseは、DockerのMCPカタログを最初に活用した企業の1つであり、最大限のセキュリティを確保するためにDockerが構築した階層を選択しました。Docker との提携を選択した理由は次のとおりです。

「で クリックハウスは、オープンソースで、リアルタイムのデータ処理と大規模な分析のために設計された最速の分析データベースを提供します。エージェントAIが最新のアプリケーションにますます組み込まれるようになるにつれて、開発者はClickHouse MCPサーバーを使用して、低遅延、高同時実行性、およびコスト効率が求められるインテリジェントなデータ駆動型ワークフローをサポートしています。

開発者がこれらのワークロードを簡単にデプロイできるように、次のような機能を提供しています ClickHouse MCPサーバー Docker の MCP カタログで、 20M+開発者にリーチする強力な方法 また、Docker ユーザーが当社のソリューションを簡単に見つけて使用できるようになります。 私たちは、最高のセキュリティ基準を備えた「Built by Docker」を選択しましたこれには、暗号化署名、SBOM、来歴証明、継続的な脆弱性スキャンが含まれます。Docker と組み合わせることで、開発者は ClickHouse MCP Server を自信を持って実行できます。これは、セキュリティが確保され、検証され、エージェント アプリケーションに対応する準備ができているからです。」 – Clickhouse 製品およびマーケティング担当副社長、Tanya Bragin 氏。

今後の予定

リモート MCP サーバ

私たちは、クラウドネイティブなAIアプリケーションの未来に向けて準備を進めています。リモート MCP サーバーでは、次のことが可能になります。

- 自動的に拡張するマネージド MCP サービス

- コードを配布せずにチーム間で機能を共有する

- 機密性の高い操作のためのセキュリティ境界の厳格化

公式のMCPレジストリとの統合

私たちは、今後の公式レジストリについて、MCPコミュニティと積極的に協力しています。私たちのビジョンは補完的です。

- 公式レジストリは、利用可能なMCPサーバーの「イエローページ」である一元的なディスカバリーを提供します

- Docker は、これらのリストに対して安全なランタイムとディストリビューションを提供します

- 私たちは共に、ディスカバリーとセキュリティが連携して機能する完全なエコシステムを構築します

今後の道筋

MCP カタログの爆発的な成長、 1 00 万回のプル、数百のパブリッシャーからのリクエストは、開発者が変化を受け入れる準備ができていることを示しています。彼らはMCPの力を求めていますが、それを安全に提供する必要があります。

コンテナをMCPサーバー配布の標準として確立することで、私たちはエコシステムを所有しようとしているのではなく、エコシステムを保護しようとしています。npxの実行からコンテナ化されたデプロイメントに移行するすべてのMCPサーバーは、コミュニティ全体にとっての勝利です。

今日から始める

- 拡張されたMCPカタログをご覧ください。 MCPカタログにアクセス 特定のニーズを安全に解決するMCPサーバーを検出します。

- 数百台のMCPサーバーを使用してテストします。 Docker Desktopのダウンロード カタログ内の任意のMCPサーバーをダウンロードして、お気に入りのクライアント(Gordon、Claude、Cursor、VSCodeなど)で使用します

- サーバーを提出する: 安全な AI ツール配布に向けた動きに参加してください。詳細については、投稿ガイドラインをご覧ください。

- 進捗状況をフォローする: リポジトリにスターを付け、MCP Gateway リリースとリモート サーバー機能に関する最新情報を確認してください。

私たちは共に、カタログ以上のものを構築しています - MCPエコシステムが実験的なツールから本番環境に対応したプラットフォームに成長するために必要な安全な基盤を確立しています。なぜなら、AIアプリケーションに関しては、セキュリティはオプションではないからです。それは基本的なことです。

さらに詳しく

- アナウンスブログをご覧ください

- Docker MCP Catalog and Toolkit のドキュメントが見つかります。

- Docker Navigator ニュースレターを購読してください。

- Docker は初めてですか? アカウントを作成します。

- ご質問はございますか? Docker コミュニティがお手伝いします。