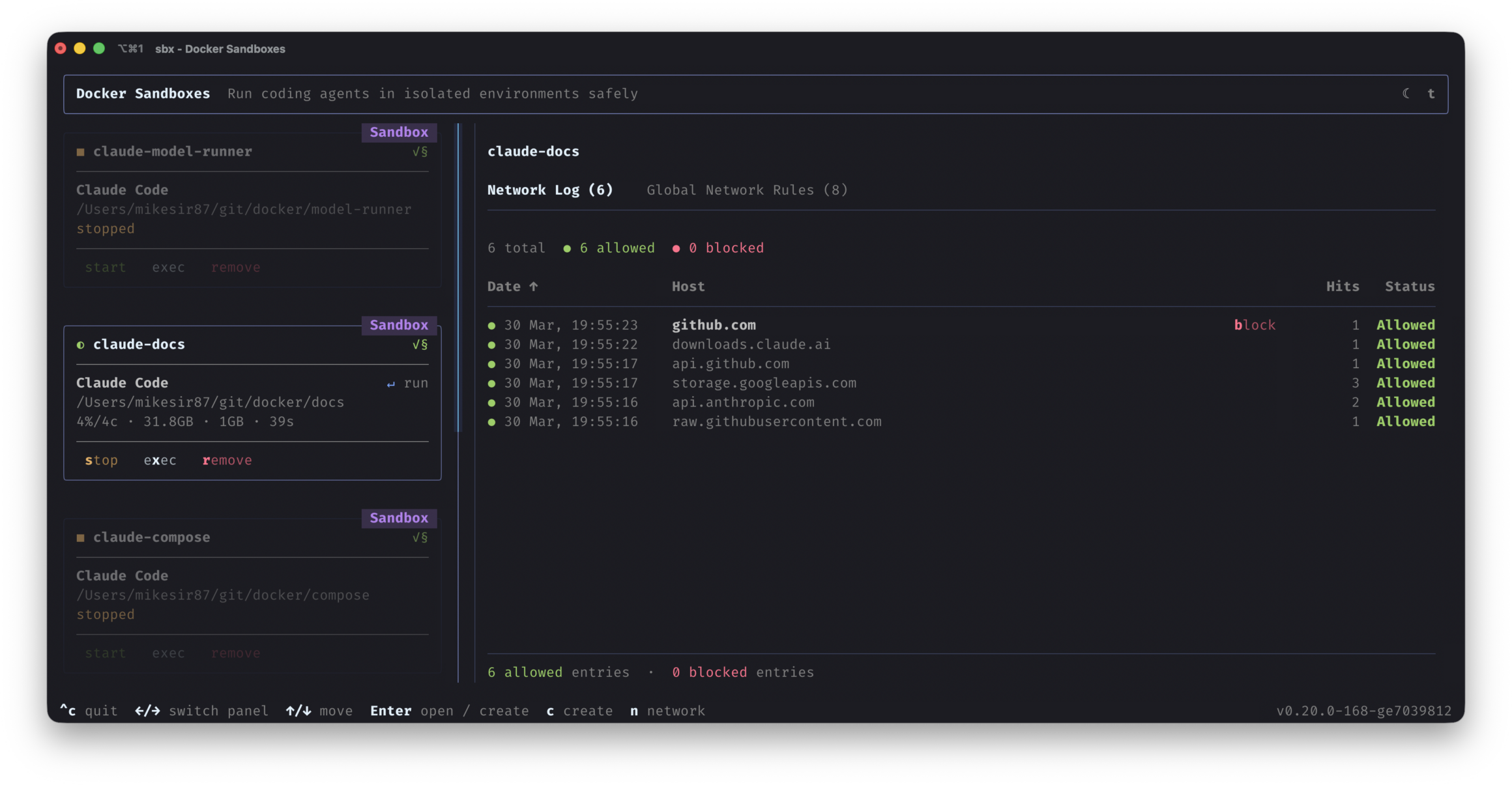

ローカルのSandboxesで、AIエージェントを安全に運用しましょう

Sandboxesがどのように動くのか

エージェントが安全に作業を進められるよう、自律性を持たせましょう

これらのコントロールをチーム全体に適用する必要がありますか?

専門家に相談するYOLOモードを、安全に。

柔軟にカスタマイズできる安全な実行環境

ネットワークやファイルシステムへのアクセス制御を定義できます。

MicroVMによる分離

ホストから明確に分離された強固なセキュリティ境界を実現します。

高速に起動し、簡単に破棄可能

デフォルトで使い捨て(エフェメラル)設計。VMよりも高速です。

エージェントもDockerを利用可能

エージェントはSandboxes内でコンテナを実行できます。

実際の開発環境そのもの

パッケージのインストールやサービスの実行などを行い、無人で作業を進められます。

すべてのコーディングエージェントに対応する単一のサンドボックス

Claude Code、Gemini CLI、Copilot CLI、Codex、Kiro、OpenCode。

主要なコーディングエージェントと連携

よくある質問

AIコーディングエージェントのためのSandboxesとは何ですか?

Sandboxesは、内部で動作するエージェントからファイルシステムやネットワークを保護する、microVMによって分離された環境です。

どのコーディングエージェントに対応していますか?

Claude Code、Gemini CLI、Copilot CLI、Codex、OpenCode、Kiroに標準で対応しています。独自のエージェントを利用することも可能です。

「YOLOモード」とは何を意味し、安全ですか?

YOLOモード(--dangerously-skip-permissions)は、承認プロンプトなしでエージェントに自律性を与えます。スピードを重視するうえで有効ですが、ガードレールがなければリスクも伴います。サンドボックスは、各エージェントを専用のmicroVMに隔離することで安全性を確保します。

SandboxesはVMとどう違うのですか?

SandboxesはmicroVM上で完全に分離された状態で動作し、VMのような大きなオーバーヘッドなしに高い分離性を実現します。これにより、追加のDockerコンテナの実行など、より高い権限を必要とするタスクも安全に実行できます。

どのようなセキュリティ制御を設定できますか?

ネットワークアクセス、ファイルシステム権限、リソース制限を細かく設定でき、エージェントに必要なアクセスだけを許可できます。

Sandboxesを使うにはDocker Desktopが必要ですか?

いいえ。

追加の管理機能が必要な場合はどうすればよいですか?

Sandboxesのインストールにはコア機能が含まれています。お問い合わせください。チーム向けの管理機能(ネットワーク制限やファイルシステムポリシーなど)については、お問い合わせください。

Sandboxesのコントロールが欲しいですか?

以下の内容についてご相談ください:

- Sandboxes環境向けのネットワークアクセスポリシー

- ファイルシステムアクセス制御と制限

- チームの管理者レベルの構成