セキュリティが仕事に必要なツールをブロックするのをやめてほしいと願ったことはありませんか?驚くべきことに、あなたのセキュリティチームも同じことを望んでいます。

あなたはただ仕事を終わらせようとしているのに、いつ...

- 文書を翻訳するにはAIが必要ですが、すべてのAIサービスはセキュリティWeb監視ツールによってブロックされています。

- 新しいソフトウェアバージョンのコーディングとQAをすぐに終えましたが、セキュリティがオープンソースソフトウェアとライブラリをレビューしていないため、リリースが遅れています。

- 新しいデータベースは開発/テストでは完全に機能しますが、ポート構成のため本番環境では機能せず、アクセス許可がありません。運用権限の変更はすべてセキュリティ承認が必要です

来て...シャドーIT

Shadow IT は、あなたの責任に応じて、イライラする必要性またはモグラたたきゲームのいずれかである現象のスパイ映画の名前です。

次善の製品を作成するエンジニアであれば、シャドーITは必須です。

企業が提供する情報技術は、イノベーションはおろか、市場に追いつくのに十分な速さで変化しません。それにもかかわらず、あなたのセキュリティチームは、許可されたベンダーや製品から外に出ようとする人に対して厳しく攻撃します。データストレージは暗号化され保護されたスペースに四角くする必要があり、アクセスするにはショーポニーのようにジャンプする必要があります。また、他のオプションでより速く、より良く生産できたとしても、使用できるツールに柔軟性はありません。

そのため、ルールに従うのをやめて、機能するツールやテクノロジーを見つけることができます。

つまり、誰かがクラウドホスティング法案に抗議したり、Wi-Fiアクセスポイントを見つけたり、非公式のソフトウェアリポジトリに気付いたりするまでです。セキュリティはツールを奪ったり、アクセスを遮断したりします。そして、あなたは動揺し、チームは攻撃されていると感じ、警備員が緊張します。

あなたがセキュリティチームに所属している場合、シャドーITはモグラたたきゲームです。会社が提供する情報技術は、レビューなしで変更されます。イノベーションを可能にしようとしていることはわかっていますが、サービスや製品の販売を可能にするすべてのITコンプライアンス認定を否定しています。人々がクライアントの秘密を個人のクラウド ストレージに保存するのを阻止するためだけに、ポリシーや規制について調査、証明、議論する必要があります。

あなたがセキュリティオペレーションセンターの新入社員であろうと、CTOに報告する不運なCISOであろうと、これはおなじみのリフレインです。

しかし、誰もこれを望んでいません。あなたでも、あなたの上司でもなく、セキュリティでもありません。

直せない場合は壊してください

セキュリティの基本ルールを厳格さではなく妥協に重点を置くように変更する時が来ています。

ほとんどの セキュリティチームは、脅威インテリジェンス、リスク管理、フォレンジック分析、セキュリティエンジニアリングなど、トレーニングを受けた機能に集中するために運用を変更したいと考えています 。私は、ポート構成をめぐって議論に時間を費やしたいセキュリティ専門家に会ったことがありません。それはうんざりするし、その摩擦は双方に永続的な敵意を呼び起こす。

革新的な新しいツールを使用し、セキュリティの遅延なく製品をリリースし、展開がスムーズに機能するように構成を変更できる場所で作業することを想像してみてください。

私たちはこれを手に入れることができます。

しかし、このセキュリティとITの楽園を実現するには、セキュリティ部門がチェックするすべての要件を理解し、実装する必要があるという微妙な変化が起こらなければなりません。そして、この変化に参加するすべての人は、自分の行動の影響を理解し、セキュリティの結果に対して単独で責任を負う必要があります。

セキュリティを手放す

IT 以外の同僚は、リリースや製品の発売に備えたセキュリティ部門の業務範囲を説明するとショックを受けます。

- カスタムコードとサードパーティコードの弱点とエクスプロイト

- ベンダーセキュリティの範囲と妥当性

- データの暗号化、送信、保存、特に国境を越えた

- 規制およびデータ保護法の遵守

多くの業界では、IT プロセスからセキュリティ慣行を法的に削除することはできません。しかし、作業のどの部分に誰が責任を負うかを変えることはできます

セキュリティ要件は秘密ではありません。統合されたコードスキャナーを備えた開発者は、OWASP Top 10 の欠陥や脆弱なライブラリを回避し、ハードコーディングされたアカウントを削除できます。ネットワーク セキュリティ ツールにアクセスできるインフラストラクチャ管理者は、正確な構成で整然としたネットワーク、サーバー、コンテナを実行できます。

その結果は?セキュリティチームは、厳格なデプロイルールを手放すことができます。

開発者がコードセキュリティツールを使用し、優れたプラクティスを組み込んでいる場合、セキュリティチームの承認には数日または数週間ではなく数時間かかるはずです。セキュリティーは、アーキテクチャ内の個別のコンテナーではなく、標準のコンテナー構成を承認することもできます。要件を定義し、作業をレビューするためのツールを提供し、優れたプラクティスをワークフローに統合するのに役立ちます。

「信頼するが検証する」は、良好な部門間の関係を口先で行うのではなく、日常的なパターンになるでしょう。セキュリティは、リリース後も環境とアプリケーションを監視し続けます。彼らはベンダーの主張と監査を監視し、リスクを示す通知がないか脅威インテリジェンスストリームを監視します。セキュリティチームは、契約した仕事をする時間があり、これは他の部門の取り締まりよりもはるかに興味深いことです。

この変更には、セキュリティチームが手放すことを 「許可」 することも必要になります。信頼が損なわれた場合、つまりベンダーが適切に評価されなかったり、ソフトウェアが導入されたが報告されなかったりした場合、責任はセキュリティチームにあるべきではありません。安全でないコーディングが侵害を引き起こす場合は、開発チームが責任を負わなければならず、ネットワークが不適切に構成されてデータ漏洩が発生した場合は、ネットワークとホスティング チームをカーペットに呼び出す必要があります。要件が整っているが満たされていない場合、責任者は、要件に同意したものの制定を怠った当事者でなければなりません。

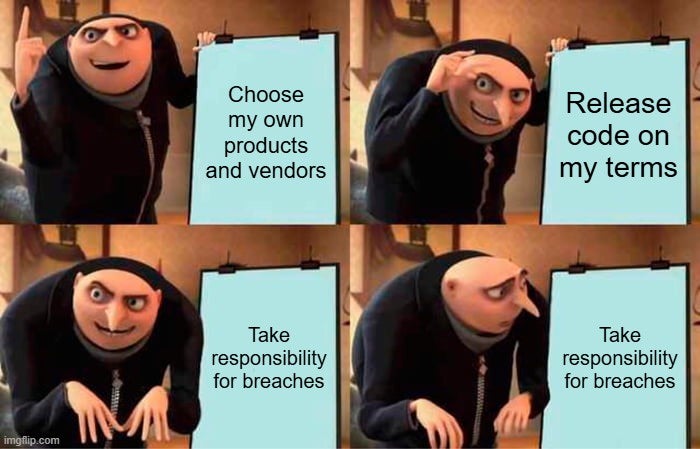

選択の自由には落とし穴が伴います

この新しい自由により、シャドーITは不要になります。チームは自分の選択を隠す必要はありません。ただし、選択の自由には落とし穴が伴います。

会社のチャージ カードを検討する: 財務チームは、会社のチャージ カードの使用方法に関するポリシーを作成し、払い戻しのためのツールを提供します。すべての請求をリアルタイムで精査するわけではありませんが、使用状況と支払いを確認します。

ツールが悪用され、合意されたケアが無視された場合、カードユーザーは責任を負います。知識が不足しているからといって、その結果から免れるわけではありません。軽微な違反の場合は、書面による通知が届く場合があります。重大な違反の場合は、正当な理由により解雇されることが予想されます。

財務要件、合意、定期的なレビュー、および制定された結果により、社内での不正行為が最小限に抑えられます。しかし、さらに重要なことは、この組み合わせにより、過失の告発から会社が保護されるということです。

セキュリティ責任も同じように機能する可能性があります。セキュリティチームは、IT ワーカーが個別に同意する要件を設定できます。その後、IT チームは自由にデプロイし、作業に応じて変更を加えることができます。IT部門は、本番環境に投入される前に資産を保護し、セキュリティは、事後に資産を継続的にレビューするというベストプラクティスを継続します。必要なツールを入手する際の遅延が減り、作業の展開をより確実に制御できます。シャドーITのインセンティブははるかに低く、シャドーITを選択する個人的なリスクは高くなります。

ただし、最後の部分が落とし穴であり、コントロールを握ると、結果に責任を負うことになります。パッチをコミットする代わりに、安全でないコードをバックアウトし、修正されたら再デプロイします。あなたの部門がリスベンダーと契約すると、契約を破ったことでマネージャーの予算が打撃を受けます。ネットワークが侵害されると、CISO ではなく CIO が解雇されます。

現在、セキュリティチームはこの責任を負い、これらのリスクを負っています。しかし、その結果、企業はリスク回避の人質に取られ、結果を理解したりコントロールしたりすることができなくなります。

ここまでは主に IT について取り上げてきましたが、セキュリティの専門家の皆さん、他の人の仕事をコントロールするのはやめましょう。技術的な現実を満たさない厳しい要件を作成すると、ITチームは自分の足跡を隠すことが上手になります。相互の成功に投資し、期待を超えるためにステップアップする人々に報酬を与えれば、より多くの進歩を遂げることができます。

セキュリティとITが和解すると、シャドーITは不要になります

私はかつて、独自のコードをホストされたコードリポジトリに保存したいと考えていた開発チームと協力しました。このリポジトリは、バージョン管理の自動化、きめ細かなアクセス管理、簡単な分岐、どこからでもアクセス、一元化されたストレージなど、彼らのニーズに最適でした。新しいベンダーのセキュリティ調査プロセスを 6 か月待つ代わりに、開発者チームはベンダーの監査証明書、データ処理保証、セキュリティとデータマイニングに関する標準契約文言を収集しました。開発者はサードパーティのセキュリティスキャンポリシーを積極的に調査し、インシデント対応ポリシーと通知ポリシーを求めました。

私たちのセキュリティチームは、開発者が単にこのリポジトリを使用することを選択していたら、このリポジトリを見つけるのに苦労していたでしょう。代わりに、彼らは私たちのセキュリティに関する質問に必要なすべての回答を提供することで、最善の方法で私たちのプロセスを回避しました。

報酬は、過労のチームがさらに別のベンダーレビューをスケジュールするのを待つことなく、セキュリティリーダーである私から即座に「はい」と答えました。

私の報酬は?シャドーITはなく、非常に幸せなITチームです。

セキュリティは、このような妥協を許すだけでなく、妥協を探すべきです。CISOを説得して、ITチームにコントロールと責任の両方を与えるよう取り組んでおり、セキュリティを真剣に受け止めるチームとの妥協点を見つけ、そうでないチームと争うためのエネルギーを節約します。

管理者と開発者の場合: 使用するベンダーの ISO 監査ドキュメントを提供します。組織のコードスキャンツールを最初に学習する開発チームになる。クラウド環境から最新のリスク評価を読み取り、脆弱な構成を繰り返さないでください。これらの小さな変更により、独自のソリューションを見つけるよりも作業が速く、より簡単に、より安価になります。