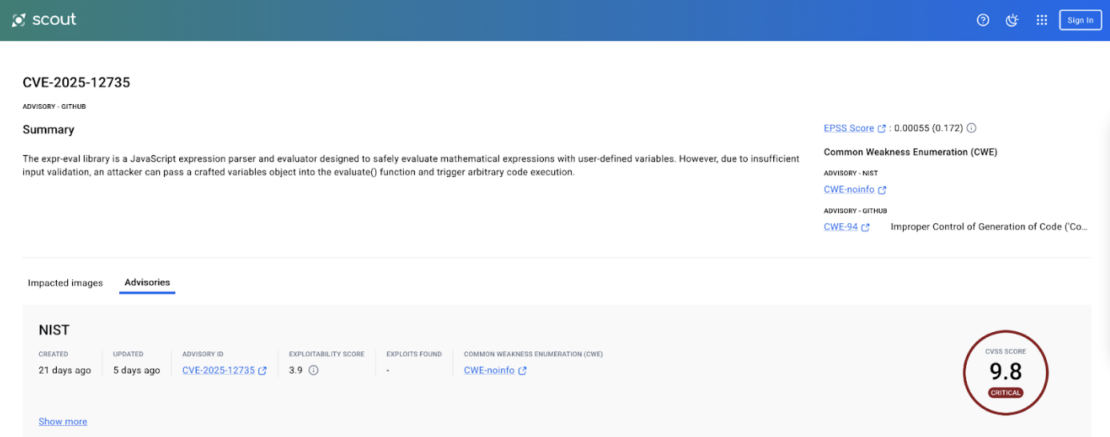

年11月24 2025日、 Docker Hardened Imagesは Kibana プロジェクトでCVE -2025 -12735 を解決しました。これはElasticsearchの可視化およびユーザーインターフェース層です。このCVEは、 9を生み出した重要なリモートコード実行の脆弱性です。8 CVSSスケールで。他のハードンドイメージベンダーのイメージがまだ脆弱性を抱えている間に、DockerのセキュリティチームとツールはDockerのハードンドイメージユーザー向けにCVEをパッチしただけでなく、その修正を上流のLangChain.jsプロジェクトにも提出しました。そのプルリクエストが統合されると、LangChain.jsに依存するすべてのアプリケーションは、エコシステム全体でより安全な基盤の恩恵を受けられます。

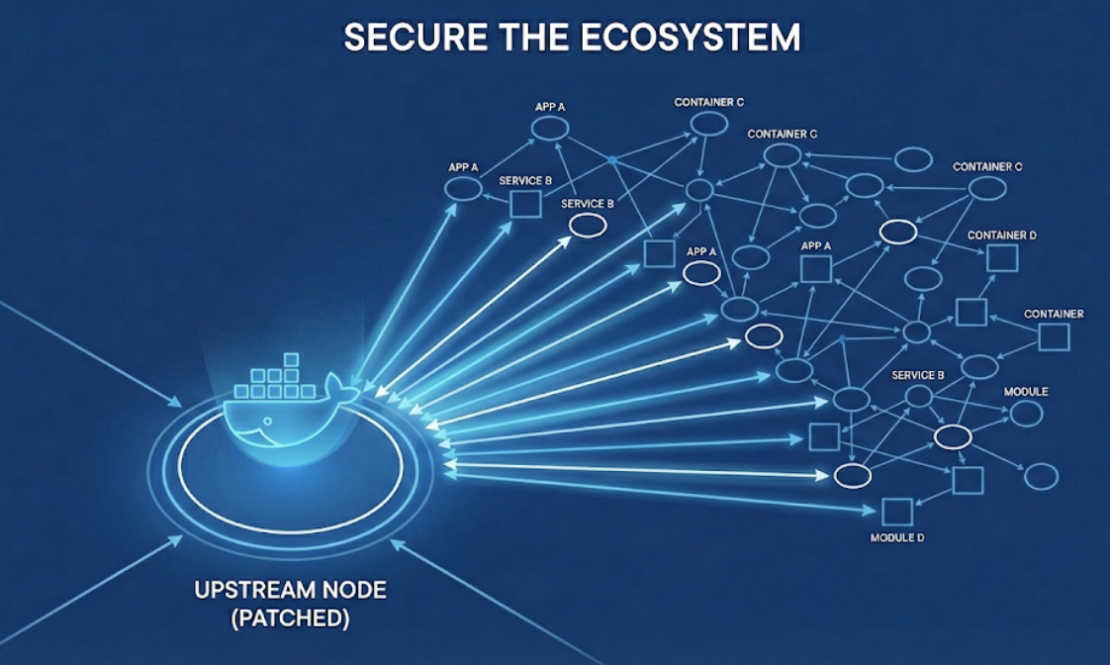

可能な限り、これらのライブラリに依存するすべての人を守るため、可能な限り上流のパッチ適用をデフォルトで行っています。Dockerユーザーだけでなく。上流の補丁は努力が必要です。PRを提出し、プロジェクト側で承認をもらう必要があります。それはメンテナーとのやり取りを意味することもあります。警備チームは非常に時間的制約を受けています。しかし、LangChain.jsの経験評価を固定すると、私たちはKibanaユーザーだけでなく、そのライブラリに依存するすべてのアプリケーションを保護しています。これは週に100万回以上のダウンロードがより安全になったことを意味します。

また一つの依存関係、もう一つの時限爆弾

CVE-2025-12735 はexpr-evalというJavaScriptの式パーサーおよび評価ツールライブラリに由来します。この脆弱性により、攻撃者は計算された変数をevaluate()に注入し、信頼できないコードパスがアプリケーションが意図しなかったロジックを実行することを可能にしました。依存関係チェーンの3層深くに、未メンテナンスのコードに重大なRCE脆弱性が存在しました。実際には、これにより攻撃者が影響を受けたアプリケーション内で悪意のある行動を実行する経路が生まれました。図書館は何年も更新されていなかった。LangChain.jsはexpr-evalに依存しており、これはこの脆弱性をLangChain.jsて構築されたアプリケーションやサービスがその脆弱性を継承することを意味します。これには、業界全体に広く展開されているAIアシスタント、ワークフローツール、LLM搭載アプリケーションが含まれます。キバナも同じ依存関係の影響を受けました。

これは重要な点で、LangChain.jsが現代のアプリケーション開発の基盤となる要素となっているからです。このライブラリは、大規模言語モデルを活用したアプリケーションを構築するためのフレームワークを提供しており、npmから何百万回もダウンロードされています。2025年11月18日時点で、npmパッケージのlangchain(LangChain.jsを含む)週に約 1、018、076 ダウンロードを受けています。組織はチャットボット、文書分析システム、カスタマーサービスプラットフォーム、AI搭載検索ツールの構築にLangChain.jsを活用しています。LangChain.jsやその依存関係に脆弱性が存在すると、技術業界全体の数千の本来のアプリケーションに影響を及ぼす可能性があります。

まさにこれが高度な敵対者が標的にする攻撃対象です。2024年のXZ Utilsバックドアの試みは、攻撃者が依存関係に注目する理由で、多くの下流プロジェクトに影響を与えることを示しています。 古い脆弱性は依然として根強い課題であり続けています。なぜなら、組織は直接的な依存関係に注力し、入れ子状の依存関係は見落としがちだからです。

なぜ私たちはすぐに根源から解決しなければならないのか

多くのセキュリティおよび強化イメージベンダーはCVEをスキャンし、フラグを立て、自社のイメージにパッチを当てています。脆弱性は上流プロジェクトに残ります。次のビルドサイクルで再び導入されます。この問題は依存関係チェーンの他のすべてのユーザーにも残っています。このアプローチは原因ではなく症状を治療します。あなたはKibanaのコピーをパッチで貼りました。次に上流からビルドを進める開発者が脆弱なバージョンを手に入れます。他のコンテナイメージプロバイダーは、次の更新サイクルまで脆弱な依存関係を出荷し続ける場合があります。次のCVEがエクスプル評価に割り当てられると、このサイクルが繰り返されます。

Dockerは異なるアプローチを取ります。Docker SecurityチームがKibanaで CVE-2025-12735 を特定した際、依存チェーンを通じてそれを追跡してexpr-evalに至りました。表面的なパッチを適用する代わりに、未メンテナンスのライブラリを脆弱性のない積極的にメンテナンスされている代替ツールであるmath-expression-evaluatorに置き換えました。そして、その修正をLangChain.jsの上流に提供しました: プルリクエスト#9391。

このアプローチは3つの成果をもたらします。

- Docker Hardened Imagesユーザーは即座に保護を受けました。更新されたKibanaイメージは、脆弱な依存関係なしで出荷されました。上流のメンテナンス担当者を待つ必要もなく、緊急パッチも必要ありませんでした。

- LangChain.jsエコシステム全体が恩恵を受けます。PRがマージされると、LangChain.jsを使うすべてのプロジェクトが自動的に修正を受け継ぎます。ウェブアプリケーション、データ処理パイプライン、AIツール、分析プラットフォームはすべて、解決策が本来あるべき場所に存在することで安全性が向上します。

- 今後のビルドはデフォルトで安全です。Dockerは下流のパッチを維持したり、次のリリースサイクルで脆弱性が再発することを心配する必要はありません。修正は上流のプロジェクトに本来存在します。

Docker Hardened Imagesは 他のベンダーよりも速く対応しました。根本原因を特定し、維持されている代替品を選び、正しく動作していることを確認し、修正を上流プロジェクトに戻しました。これは、Dockerのセキュリティアーキテクチャが、徹底性や細部への注意を犠牲にすることなく高速なワークフローを追求するために設計されているためです。(また、チームとしてオープンソースへの貢献にも強くコミットしています!) Docker Scoutを通じた継続的な依存関係分析により、問題が明らかになった瞬間に特定できます。深いサプライチェーンの可視性は、画像にどのパッケージがあるかだけでなく、依存関係チェーン全体を示せます。直接的な上流の関与により、修正を貢献できるのではなく、メンテナンス担当者のバグ報告の対応を待つ必要がありません。

これがあなたの組織にとって意味するもの

本番環境でKibanaを運用している場合、CVE-202512735重大なリスクをもたらしました。 Docker Hardened Imagesを使用する組織は、ソースから構築され、迅速なSLAによって支えられる安全で最小限の本番環境対応コンテナイメージで即時の保護を受けられ、迅速な修復が保証されます。アップデートされた画像は、経験値付きの代替画像に置き換えられました。緊急パッチは不要で、ダウンタイムもありませんでした。他のコンテナディストリビューションを利用する組織も、依然としてリスクにさらされる可能性があります。Kibanaの画像で、脆弱な実証評価依存症をチェックしてください。もし上流のKibanaを使っているなら、Dockerの修正を含むLangChain.jsアップデートを監視してください。

しかし、その影響はこの単一のCVEにとどまりません。ネスト依存問題はすべての現代アプリケーションに影響を及ぼします。開発チームは依存関係ツリーの3〜4レベルにあるライブラリを知らないかもしれません。セキュリティスキャナーが捉えられないかもしれない。ベンダーが上流で修正しないかもしれません。

オープンソースプロジェクトを支援することは、私たち全員の助けになります

コンテナエコシステムは数千のオープンソースプロジェクトに依存しています。ほとんどは小規模なチーム、多くはボランティアによって維持されており、セキュリティと機能開発、バグ修正、ユーザーサポートを両立させています。脆弱性が浮上すると、メンテナーは即時対応のためのリソースが不足している可能性があります。

オープンソースの恩恵を受ける商用ベンダーには、貢献する責任があります。Docker Securityが上流で脆弱性を修正すると、オープンソースのメンテナは無料でセキュリティサポートを受けられます。コミュニティ全体が強化された依存関係から恩恵を受けています。Dockerは現代のインフラを支えるプロジェクトとの信頼を築きます。関係が深まるにつれて、将来の脆弱性に対処するのが容易になります。一緒にいることで、より安心できる。

Dockerだけがパッチを上向きに提供しているわけではありませんが、私たちのDNAの核となる部分です。私たちは自社の顧客を守るだけでなく、エコシステム全体を強化しています。修正は上向きに進むので、みんなの利益になります。焦点は脆弱性の発生源を取り除くことにあり、終わりのないパッチ&スキャンのラウンドを繰り返すのではありません。

現代のサプライチェーン攻撃は、従来のセキュリティ対応時間よりも速く進みます。 Docker Hardened Images と Docker Scout は、その速度に匹敵しつつ、上流の貢献を通じてエコシステム全体を強化するよう設計されています。脆弱性が明らかになった際には、顧客は即座に保護を受けられます。私たちの修理が上流に進むことで、みんながより安全になります。

Docker Hardened Imagesがどのように組織を守り、エコシステムを強化するセキュリティを提供しているかについて詳しく学びましょう。